Cluster Geografico Apache2+php+mysql+dns round robin

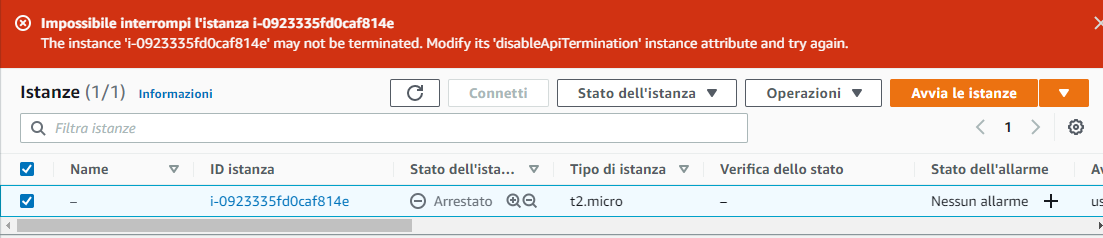

Per il sito www.visurati.it ho sperimentato un nuovo cluster geografico. Ho un server Ubuntu 20.4 in cloud AWS in Ohio U.S.A. ed un server Ubuntu 20.4 in Italia Bergamo. Ho un IpV4 pubblico in Ohio, un IpV4 a Bergamo ed un IpV6 sempre a Bergamo. Ho attivato il dns round robin sui 2 IpV4 ed attestato l'IpV6 sul dominio visurati.it I file sorgente e compilati dell'applicazione web visurati.it ed il "quorum" del Cluster geografico sono Offline e quindi inattaccabili. Con un DFS Distributed File System Open Source differenziale ed unidirezionale, dall'headquarter verso i nodi geografici vengono aggiornati i certificati, file compilati e tutto quello che viene modificato in tempo reale dal server headquarter. Con questo sistema è possibile: 1 distribuire il carico su infini server in cloud o housing. 2 avere infiniti server geografici (nodi) anche con hardware ed O.S. diversi. 3 in caso di attacchi andati a buon fine, con due click, è possibile "ritirare su&quo